Thông qua nhà cung cấp phần cứng lớn nhất nhì thế giới, tình báo Trung Quốc cài được chip độc vào server của Lầu Năm Góc

Năm 2010, Bộ Quốc Phòng Hoa Kỳ phát hiện thấy hàng ngàn máy chủ hệ thống tự động gửi dữ liệu liên quan hoạt động internet của quân đội cho Trung Quốc. Đó là hậu quả của những dòng code ẩn mình trong BIOS, con chip đảm nhận quá trình khởi động hệ thống.

Năm 2010, Bộ Quốc Phòng Hoa Kỳ phát hiện thấy hàng ngàn máy chủ hệ thống tự động gửi dữ liệu liên quan hoạt động internet của quân đội cho Trung Quốc. Đó là hậu quả của những dòng code ẩn mình trong BIOS, con chip đảm nhận quá trình khởi động hệ thống.

Năm 2014, tập đoàn Intel khám phá ra một nhóm tin tặc Trung Quốc đã thâm nhập được vào mạng nội bộ của công ty thông qua một máy chủ nhiễm malware; phần mềm độc hại được tải về từ trang web chính thức của nhà cung cấp phần cứng cho Intel.

Năm 2015, Cục Điều tra Liên bang (FBI) đưa lời cảnh báo cho một loạt công ty Hoa Kỳ, rằng gián điệp Trung Hoa đã và đang cài thêm một con chip - một cửa hậu vào máy chủ của một nhà cung cấp phần cứng giấu tên.

Những vụ việc trên có hai điểm chung lớn: một là mối liên hệ giữa những lỗ hổng bảo mật với các tin tặc Trung Quốc; hai là tập đoàn Super Micro Computer, một công ty sản xuất phần cứng máy tính có trụ sở tại San Jose, California. Bên cạnh đó là một điểm chung được giữ bí mật tới phút chót: các chuyên gia bảo mật Hoa Kỳ phát hiện ra điều mờ ám nhưng không để lộ chuyện ra ngoài, họ cố gắng phản ứng nhanh trước mỗi đợt tấn công và bí mật tìm hiểu năng lực của tin tặc Trung Quốc.

Theo lời 14 chuyên viên thuộc cơ quan hành pháp và tình báo, những người có hiểu biết về vụ hack này, thì các cơ quan liên bang nắm rõ việc Trung Quốc lợi dụng sản phẩm do Supermicro sản xuất suốt thập kỷ qua. Chiến dịch lần dấu tin tặc bao gồm cả cuộc điều tra của FBI từ hồi 2012, là khi mật vụ bắt đầu sử dụng Đạo luật Giám sát Tình báo Nước ngoài (FISA), theo dõi các cuộc trao đổi giữa nhân viên của Supermicro.

Không ai rõ quá trình thăm dò có đang tiếp tục diễn ra và các cơ quan tình báo Mỹ đã tìm được những gì. Tuy nhiên chúng ta biết rõ điều này: năm 2018, FBI có xin trợ giúp từ công ty tư nhân nhằm phân tích thiết bị gắn chip độc hại có xuất xứ từ Supermicro. Đó là khẳng định của một cố vấn giấu tên, người đã giúp hai công ty bảo mật hỗ trợ cơ quan điều tra liên bang.

Theo nhận định của Jay Tabb, cựu chuyên viên cấp cao của FBI, loạt sự kiện liên quan tới Supermicro cho thấy chuỗi cung ứng sản phẩm toàn cầu đứng trước những nguy cơ gì. Với kinh nghiệm của một trợ lý giám đốc công tác tại chi nhánh an ninh quốc gia trực thuộc FBI, ông Tabb nhận xét thẳng thừng về việc cách thức tình báo Trung Hoa can thiệp vào các sản phẩm của công ty phần cứng.

“Supermicro là bức tranh minh họa hoàn hảo cho thấy các công ty Mỹ dễ bị tổn thương ra sao, bất cứ sản phẩm nào được sản xuất tại Trung Quốc đều có thể bị chỉnh sửa”, ông Tabb nói. “Đây là ví dụ cho thấy hệ quả khi trường hợp xấu nhất xảy ra, và sẽ ra sao nếu bạn không có toàn quyền giám sát quy trình sản xuất thiết bị cho mình”.

Ông Tabb từ chối đưa ra các chi tiết cụ thể liên quan tới cuộc điều tra.

Cả Supermicro lẫn các nhân viên của họ đều chưa bị kết tội, và các cựu quan chức Mỹ cung cấp thông tin điều tra tạo nên bài viết này cũng nhấn mạnh rằng bản thân Supermicro không phải là đối tượng theo dõi chính của FBI.

Còn về phía công ty Trung Quốc, họ khẳng định “chưa từng được chính phủ Hoa Kỳ, hay bởi bất cứ khách hàng nào thông báo về những cuộc điều tra này”. Supermicro nói Bloomberg đã “tổng hợp những lời cáo buộc tạp nham và thiếu chính xác”, dẫn tới “những kết luận xa vời thực tế”. Công ty khẳng định rằng các cơ quan liên bang, bao gồm cả những cái tên được nhắc tới trong bài viết, vẫn mua sản phẩm của Supermicro.

“Supermicro là câu chuyện về sự thành công trên đất Mỹ, sự an toàn và tính chính trực của các sản phẩm công ty luôn là ưu tiên hàng đầu”, tập đoàn Supermicro nói trong thông báo chính thức.

“Trung Quốc chưa bao giờ và sẽ không bao giờ yêu cầu các tập đoàn hay cá nhân thu thập hoặc cung cấp dữ liệu, thông tin và tin tình báo từ những nước khác cho chính phủ Trung Quốc thông qua những ‘cửa hậu’”, phát ngôn viên của Supermicro khẳng định.

Câu chuyện dưới đây được viết dựa trên những buổi phỏng vấn hơn 50 nhân vật, từ người thi hành công vụ, người công tác trong quân đội, quan chức trong Quốc hội Hoa Kỳ, các cơ quan tình báo và những cơ quan tư nhân. Đa số họ từ chối tiết lộ danh tính, hầu hết các tình tiết đã được Bloomberg xem xét và xác nhận là đáng tin cậy.

Mốc thời gian tháng 10/2018 là lần đầu tiên Bloomberg viết về việc Trung Quốc can thiệp vào quá trình sản xuất phần cứng của Supermicro. Trong bài viết trước đây, phóng viên tập trung vào những khẳng định được nhiều bên đưa ra hồi 2015, nói rằng gián điệp đã cài chip độc hại vào các bo mạch gắn trên máy chủ. Nội dung bài báo có nhắc tới việc cả Apple và Amazon phát hiện ra chip lạ trên phần cứng mua về từ Supermicro, cả ba công ty trên cùng tuyên bố đưa lại hàng về nơi sản xuất. Bản thân Bloomberg cũng là khách hàng của Supermicro, và họ không phát hiện thấy điểm bất thường nào trong những phần cứng mình sở hữu.

Với những thông tin nhận được trong quá trình điều tra sâu hơn, câu chuyện được đăng tải năm 2018 chỉ là một phần trong chuỗi sự kiện dài của nghi ngờ, điều tra, giám sát và kiểm soát tình hình, ngăn Trung Quốc can thiệp vào sản phẩm của Supermicro.

Đại đa số người dân không biết tới sự việc được giấu kín. Theo lời một quan chức chính phủ Mỹ, bản thân Supermicro cũng không hay biết về quá trình điều tra của FBI. Cái kim xuyên thủng lớp vỏ bao khi cơ quan liên bang và nhiều các cơ quan chính phủ buông lời cảnh báo nhiều công ty, đồng thời tìm kiếm sự giúp đỡ từ các bên thứ ba.

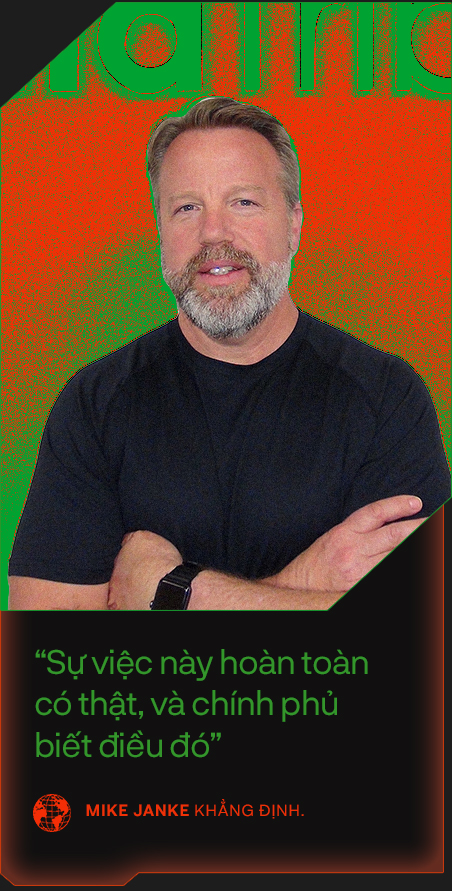

“Đầu năm 2018, hai công ty bảo mật đang được tôi cố vấn đã có dịp nghe ban phản gián của FBI tóm tắt tình hình điều tra, họ nói về việc khám phá ra chip độc hại trên bo mạch chủ của Supermicro”, Mike Janke, cựu lính SEAL thuộc Hải quân Hoa Kỳ, người đồng sáng lập doanh nghiệp đầu tư mạo hiểm DataTribe. “Dần dần, hai công ty kể trên tham gia vào quá trình điều tra của chính phủ, họ sử dụng kỹ thuật khám nghiệm phần cứng tiên tiến để phân tích bảng mạch của Supermicro, từ đó xác định xem liệu chip độc hại có thực sự tồn tại”.

Janke, với danh tiếng từng cộng tác với một số cựu thành viên của cộng đồng tình báo Hoa Kỳ, nói rằng hai công ty trên không được phép nói với công chúng về công việc mình làm, nhưng vẫn đã chia sẻ một số chi tiết họ có được từ các buổi phân tích bo mạch chủ. Janke đồng ý thảo luận về vấn đề này chủ yếu vì muốn nâng cao nhận thức về mối nguy mà gián điệp nước ngoài mang lại.

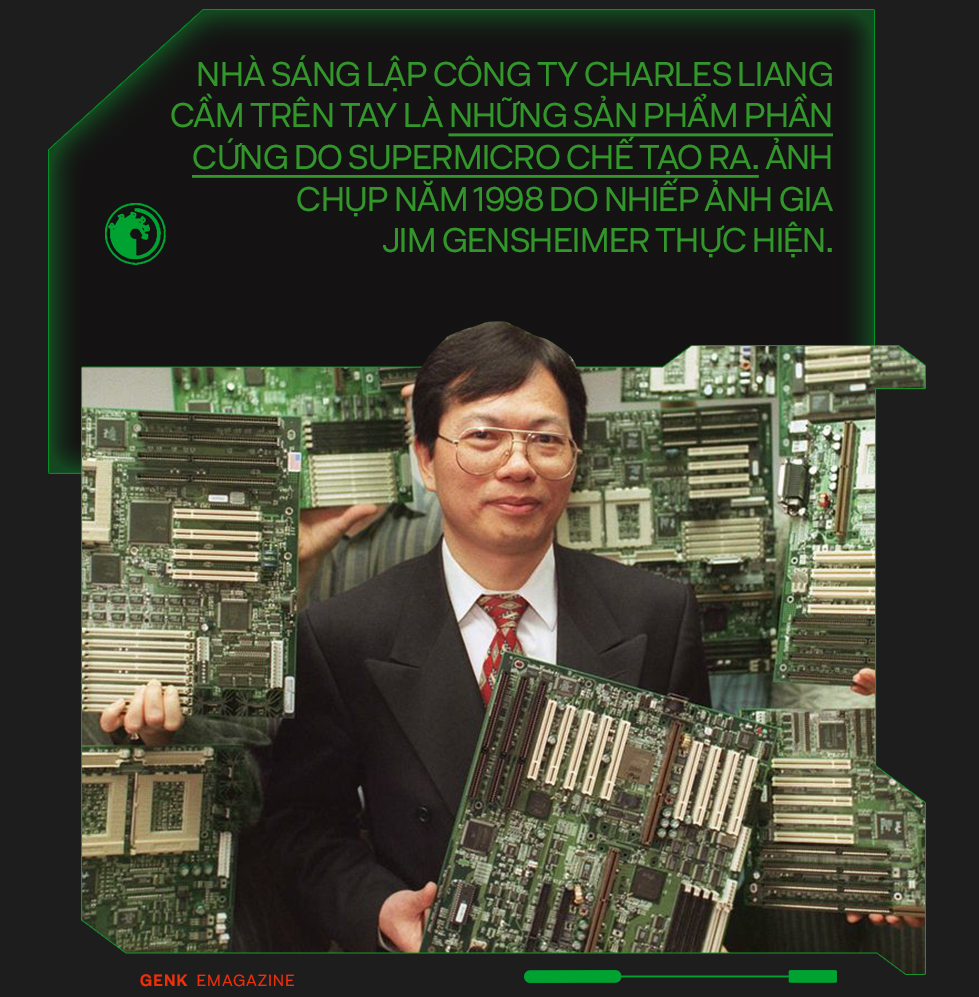

Supermicro được thành lập năm 1993 bởi Charles Liang, một người nhập cư gốc Đài Loan. Với mục đích từ những ngày đầu là sử dụng chuỗi cung ứng toàn cầu làm lợi thế, Supermicro nhận hợp đồng sản xuất các bo mạch chủ và tiến hành sản xuất linh kiện tại Trung Quốc, sau đó lắp thành sản phẩm cuối cùng trên đất Mỹ và nhiều nơi khác.

Doanh thu của Supermicro đạt 3,3 tỷ USD trong năm 2020, cùng lúc đó công ty chứng kiến phần cứng mình sản xuất ra lan tỏa khắp chốn trong thời đại điện toán đám mây. Bo mạch chủ của họ xuất hiện từ thiết bị chụp trong viện tới những hệ thống bảo mật không gian mạng hàng đầu. Supermicro từ chối trả lời câu hỏi liệu họ có còn phụ thuộc vào các hợp đồng thiết bị tới từ Trung Quốc.

Tháng 5/2019, Supermicro thẳng thừng nói với các nhà đầu tư rằng mạng nội bộ của họ đã bị thâm nhập trong suốt nhiều năm. “Chúng tôi thấy mạng lưới bị xâm nhập trong khoảng thời gian 2011 và 2018”, công ty công khai thừa nhận trong một bản báo cáo. “Không một cuộc tấn công nào trong số này, dù là do cá nhân hay tập thể thực hiện, đã có ảnh hưởng trực tiếp tới việc kinh doanh, các hoạt động điều hành hay sản phẩm của chúng tôi”. Supermicro tiếp tục từ chối thảo luận sâu hơn về các cuộc tấn công vào hệ thống.

Các chuyên viên điều tra liên bang đã nhiều lần nêu lo lắng về vai vế của Trung Quốc trong dây chuyền cung ứng thiết bị điện tử toàn cầu, trước cả khi Supermicro bị chính quyền Hoa Kỳ mang ra soi xét. Tập đoàn Lenovo, một nhà cung cấp phần cứng cho Lầu Năm Góc, cũng nhận được sự quan tâm đặc biệt này.

Năm 2008, các nhà điều tra Mỹ phát hiện ra nhiều đơn vị đóng quân ở Iraq đang sử dụng những laptop Lenovo đã bị chỉnh sửa. Phát hiện trên xuất hiện trong một phiên tòa diễn ra tại Texas, với lời khai cho thấy laptop Lenovo được nhiều quân nhân sử dụng có gắn chip gửi ngược dữ liệu về Trung Quốc.

“Một lượng lớn laptop Lenovo được bán cho quân đội Hoa Kỳ có gắn chip đã được mã hóa trên mạch chủ, có khả năng lưu trữ toàn bộ dữ liệu được nhập vào máy và gửi về Trung Quốc”, Lee Chieffalo, người quản lý hoạt động mạng tại một trung tâm Lính thủy đánh bộ tại Iraq, khai trong phiên tòa. “Đây là lỗ hổng an ninh lớn. Chúng tôi không rõ họ có được bao nhiêu dữ liệu, chúng tôi đã phải gỡ toàn bộ những thiết bị đó khỏi mạng chung”.

Ba cựu quan chức khác của Mỹ xác nhận lời khai của Chieffalo, và khẳng định lời khai này cũng trùng khớp với lời cảnh báo chính quyền Hoa Kỳ về nguy cơ tới từ những phần cứng bẩn.

Theo lời người phát ngôn Charlotte West, Lenovo không hay biết về lời khai nói trên và quân đội Hoa Kỳ cũng không nói với công ty Trung Quốc về những mối lo trên.

“Bởi không có báo cáo nào cho thấy vấn đề gì, chúng tôi không có cách nào xác minh những cáo buộc được đưa ra, hay liệu ban an ninh có phải hành động do ảnh hưởng từ bên thứ ba hay không”, bà West kết luận.

Theo lời ba quan chức Mỹ, thì sau phát hiện của năm 2008, Bộ Quốc Phòng Hoa Kỳ lẳng lặng cấm sử dụng phần cứng của Lenovo trong những dự án nhạy cảm, tuy nhiên cái tên Lenovo không bị gỡ khỏi danh sách những hãng được phép cung cấp thiết bị cho Lầu Năm Góc.

Năm 2018, Quân đội và Không quân Hoa Kỳ mua số lượng sản phẩm của Lenovo với tổng giá trị lên tới 2,2 triệu USD, một thương vụ bị Lầu Năm Góc chỉ trích là đã bỏ qua “những nguy cơ an ninh mạng được biết từ trước”.

Đầu năm 2010, một nhóm chuyên gia bảo mật của Lầu Năm Góc nhận thấy những điểm bất thường khi quan sát hoạt động của một server do Supermicro sản xuất.

Hóa ra, tất cả các máy đều chạy thêm một loạt những chỉ dẫn do tin tặc cài vào: theo lời 6 cựu chuyên gia cấp cao hoạt động trong ngành, các hệ thống bí mật lưu một bản copy dữ liệu của chính nó và của cả mạng lưới, sau đó gửi số thông tin này về Trung Quốc. Lầu Năm Góc phát hiện ra rằng hàng ngàn server đã bị nhiễm độc, một chuyên gia khác mô tả chúng xuất hiện “khắp nơi”.

Các nhà điều tra cho rằng số những lệnh độc có liên quan tới tình báo Trung Hoa, một cựu quan chức Lầu Năm Góc nhận định ông không nghi ngờ gì lời khẳng định trên.

Dù không có bằng chứng cho thấy những phần cứng nhiễm độc lấy được dữ liệu liên quan tới các hoạt động quân sự, nhưng những kẻ tấn công chắc chắn đã sở hữu nhiều thông tin quý giá: là một phần cấu trúc mạng nội bộ của của Bộ Quốc Phòng Mỹ. Các nhà phân tích lo lắng rằng con chip độc hại được giấu diếm cẩn thận có thể là thứ vũ khí số, mang khả năng làm tê liệt hệ thống trong trường hợp xung đột nổ ra giữa các bên.

Không biết được mục đích của những con chip và việc đánh cắp dữ liệu, các nhà cầm quyền tại Mỹ đưa ra quyết định vào năm 2013: giữ bí mật phát hiện động trời và cứ để hoạt động tình báo nước ngoài diễn ra. Trong lúc đó, hai chuyên viên Lầu Năm Góc tìm ra một phương pháp bảo vệ mạng lưới nội bộ mà gián điệp đối phương không phát hiện được, họ cho rằng nước đi này đảm bảo cho cơ quan tình báo của Mỹ có thể thu thập thông tin của tin tặc Trung Quốc một cách bí mật.

Khi được hỏi, NSA trả lời họ “không thể xác nhận sự kiện này - hay những hoạt động như đã được mô tả - từng xảy ra”, còn Nhà Trắng khẳng định đang tiến hành điều tra một số mặt hàng có liên quan trực tiếp tới an ninh quốc gia, và rằng sẽ chia sẻ thông tin một khi họ sẵn sàng.

Những cơ quan liên bang khác, bao gồm cơ quan tình báo quốc gia, Bộ An ninh nội địa Hoa Kỳ và FBI từ chối bình luận về câu chuyện này.

Người phát ngôn của Bộ Quốc Phòng nói rằng các quan chức ít khi bình luận về những vụ điều tra, các hoạt động tình báo hay điểm tên những nhà cung cấp dịch vụ. Trả lời câu hỏi về công cuộc điều tra của Lầu Năm Góc năm 2010, có vị quan chức nói rằng chính phủ đã tìm nhiều cách để đảm bảo nguồn cung hàng hóa của mình “sạch sẽ”.

“Khi đối đầu với nỗ lực phá hoại của đối phương, Bộ thực hiện nhiều bước để tìm cách loại bỏ những sản phẩm hay công ty có tiềm năng trở thành nguy cơ xâm phạm tới an ninh quốc gia”, bà Ellen Lord, người từng làm việc dưới quyền thư ký ban an ninh quốc gia trước khi từ chức hồi đầu năm nay, khẳng định với Bloomberg. Tuy nhiên, bà Lord không chỉ đích danh Supermicro hay bất cứ công ty nào khác.

Trong quá trình điều tra các trung tâm dữ liệu của Lầu Năm Góc, các quan chức chính phủ thận trọng thực hiện từng bước nhằm hạn chế sử dụng các sản phẩm của Supermicro khi lắp đặt những mạng nội bộ nhạy cảm, ngay cả khi công ty này vẫn nằm trong danh sách những nhà cung cấp đáng tin cậy.

Adrian Gardner, giám đốc công nghệ thông tin của Trung tâm Du hành Không gian Goddard trực thuộc NASA, từng nói rằng ông đã được đọc về những lo ngại xoay quanh sản phẩm của Supermicro trước thời điểm ông rời NASA hồi 2013. Dù ông từ chối thảo luận sâu hơn về việc liệu NASA có gỡ bỏ phần cứng độc hại nào không, Adrian Gardner vẫn khẳng định thông điệp cảnh báo đã quá rõ ràng: “Chính phủ Hoa Kỳ phải tận dụng mọi phương pháp kiểm soát nhằm tránh sử dụng sản phẩm của Supermicro trong lắp đặt tài sản có giá trị lớn và những hệ thống nhạy cảm”.

Các cơ quan chính phủ Mỹ vẫn mua sản phẩm của Supermicro. Tin chính thức cho hay Trung tâm Goddard vẫn sử dụng sản phẩm của công ty Trung Quốc này trong hệ thống nghiên cứu khí hậu. Năm ngoái, Phòng thí nghiệm Quốc gia Lawrence Livermore - một đơn vị nghiên cứu vũ khí hạt nhân đã mua thiết bị của Supermicro cho dự án nghiên cứu liên quan tới Covid-19.

Trong quá trình điều tra lỗ hổng bảo mật tại Lầu Năm Góc, các chuyên gia quân đội khẳng định rằng những dòng code độc hại nằm ẩn trong BIOS - hệ thống nhập-xuất cơ bản - phần tối quan trọng của máy tính, đưa ra hiệu lệnh làm việc mỗi khi người dùng bấm nút khởi động.

Hai chuyên gia biết rõ ngọn ngành câu chuyện nói rằng hành động copy và đánh cắp dữ liệu là hợp thể của hai “mảnh” code: phần đầu tiên nằm trong loạt lệnh hướng dẫn điều khiển thứ tự vận hành hệ thống, vốn rất khó xóa hay cập nhật. Dòng mã này đưa vào hệ thống “mảnh” thứ hai: một loạt hướng dẫn được xử lý bởi phần bộ nhớ không dùng tới của BIOS; khi ẩn mình nơi đây, ngay cả những người dùng sành sỏi về an ninh mạng cũng khó có thể phát hiện ra chúng. Khi server vận hành, dòng code độc sẽ được tải vào bộ nhớ chính, và tại đây chúng sẽ gửi dữ liệu thu thập được ra bên ngoài.

Thông thường, những nhà phát triển phần cứng như Supermicro sẽ mua bản quyền mã chạy trong BIOS từ các bên thứ ba. Nhưng theo lời thuật lại của sáu quan chức có tham gia vào những buổi tổng hợp thông tin cuộc điều tra, chuyên gia của chính phủ Hoa Kỳ xác định được rằng một phần mã độc được tạo nên bởi những người có liên quan tới Supermicro.

Sau khi phân tích những con chip BIOS nằm trên server của Bộ Quốc Phòng, nhóm chuyên gia nhận thấy chỉ chip do Supermicro sản xuất gặp vấn đề. Họ cũng phát hiện ra rằng thứ code lạ nằm trên các server của Supermicro được tạo ra ở những nơi khác nhau, tại những mốc thời gian khác nhau, cho thấy việc cài cắm cửa hậu xuất hiện ngay trong khâu thiết kế chip.

Tính tới năm 2012, FBI tiến hành một số chương trình phản gián và từ lâu, các chuyên viên tại San Francisco đã sử dụng lệnh khám dựa trên Đạo luật Giám sát Tình báo Nước ngoài (FISA) nhằm theo dõi liên lạc của một số người có liên quan tới Supermicro, trong đó có 5 cựu quan chức Mỹ. Ba trong số đó nói rằng FBI nắm trong tay bằng chứng khẳng định công ty đã bị thâm nhập bởi những gián điệp Trung Quốc. Tuy nhiên, họ từ chối đưa ra bằng chứng cụ thể.

Hoạt động giám sát nằm trong khuôn khổ FISA theo dõi những cá nhân nắm quyền thay đổi công nghệ công ty chứ không nhắm tới các giám đốc điều hành cấp cao của Supermicro. Không rõ hoạt động này kéo dài bao lâu, Bộ Tư pháp Hoa Kỳ không thừa nhận hoạt động phản gián hay công khai buộc tội bất cứ ai có liên quan. Việc điều tra chú trọng vào giám sát và phá hoại nỗ lực thu thập tin tức tình báo của quốc gia khác trên đất Mỹ chứ ít khi tiến hành xét xử.

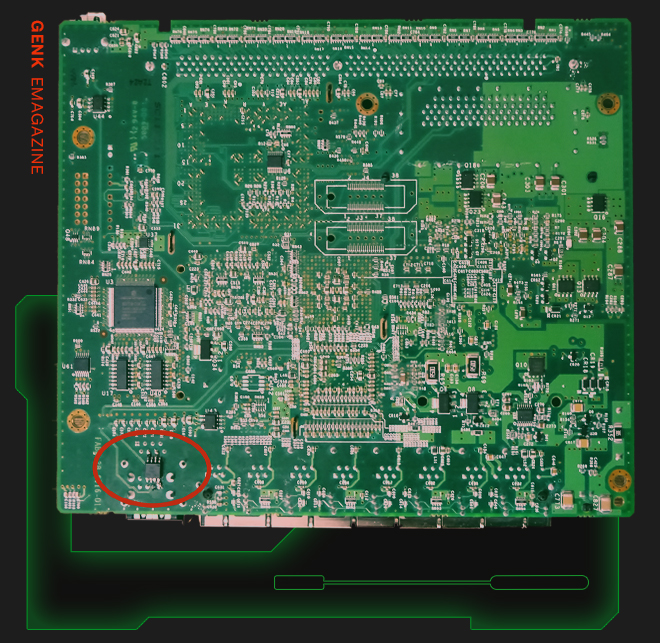

Tới năm 2014, các nhà điều tra tiếp tục tìm kiếm những dấu vết lạ khác, bất cứ thứ gì có thể đã lọt khỏi ánh mắt dò xét của nhóm chuyên gia bảo mật. Chỉ trong vòng vài tháng, FBI tìm thấy một loại thiết bị độc hại nữa: những con chip độc gắn trên bo mạch chủ do Supermicro sản xuất.

Các chuyên gia chính phủ nhận định những thiết bị độc hại này cho thấy khả năng hack phần cứng của tình báo Trung Quốc đã tiến bộ hơn nhiều. Những con chip chỉ đưa những dòng lệnh rất nhỏ vào hệ thống mà đã mở toang cửa hậu cho tin tặc xâm nhập. Theo thời gian, họ dần phát hiện ra những con chip được gắn trên bo mạch, tuy nhiên không phải sản phẩm Supermicro nào cũng được gắn chip độc.

Nhận thấy phương pháp đánh cắp dữ liệu có độ tinh vi cao, các chuyên gia gửi lời cảnh báo tới một số mục tiêu tiềm năng của gián điệp Trung Quốc, đồng thời chỉ đích danh Supermicro như một cái tên cần dè chừng. Giám đốc điều hành của 10 công ty và một cơ quan điều phối tiện ích cỡ thành phố khẳng định với Bloomberg về sự tồn tại của những cảnh báo trên. Một số người từ chối để lộ danh tính, nhưng vẫn có những cá nhân sẵn sàng đem sự thật ra ánh sáng.

“Đây là hành động gián điệp nằm trên chính bo mạch chủ”, Mukul Kumar, cựu giám đốc an ninh của tập đoàn Altera - một doanh nghiệp thiết kế chip có trụ sở tại Thung lũng Silicon - nhận định.

Theo lời ông Kumar, Altera - doanh nghiệp đã được Intel mua lại hồi 2015 - không sử dụng sản phẩm của Supermicro nên chưa từng đưa công ty Trung Quốc này vào danh sách hạn chế. Trong buổi thảo luận với chuyên gia FBI, ông Kumar mới biết hai công ty sản xuất bán dẫn khác tại Thung lũng Silicon cũng nhận được lời cảnh báo tương tự. “Các đặc vụ FBI nói rằng đây không phải trường hợp đơn lẻ; họ nói [chip độc hại] đã ảnh hưởng lên hàng ngàn server”, Kumar kể lại.

Chưa rõ bao nhiêu công ty Hoa Kỳ bị ảnh hưởng bởi phần cứng độc hại. Câu chuyện kể hồi năm 2018 của Bloomberg nhắc tới con số 30, tuy nhiên chưa khách hàng nào khác của Supermicro tuyên bố phát hiện ra chip độc trên bo mạch chủ của mình.

Một số giám đốc công ty nhận được cảnh báo nói rằng thông tin họ nhận được quá ít, không đủ để tìm ra cách phát hiện được chip độc hại. Hai cựu quan chức cấp cao của chính phủ nói rằng các thông tin sâu hơn về mặt kỹ thuật là tuyệt mật, các công ty nhận lời cảnh báo không đủ thẩm quyền nắm giữ chúng.

Mike Quinn, một chuyên gia bảo mật mạng từng giữ vị trí cao tại cả tập đoàn Cisco System và Microsoft, nói rằng ông đã được chính Không Lực Hoa Kỳ cảnh báo về những bo mạch chủ Supermicro chứa chip độc hại. Lúc bấy giờ, ông Quinn đang làm việc tại một công ty có tiềm năng giành được hợp đồng cộng tác với Không Lực, và họ nhận chỉ đạo về việc không được sử dụng phần cứng của Supermicro. Mike Quinn từ chối nêu tên công ty kể trên.

“Đây không đơn thuần là một kẻ đánh cắp bo mạch rồi hàn con chip thẳng lên đó; [thiết bị độc hại] được tích hợp vào thẳng cấu trúc của sản phẩm cuối cùng”, ông Quinn kể về lời cảnh báo của Không lực Hoa Kỳ. “Kẻ tấn công biết rõ cách thức thiết kế bo mạch cho phép cho con chip vượt qua được khâu kiểm duyệt”.

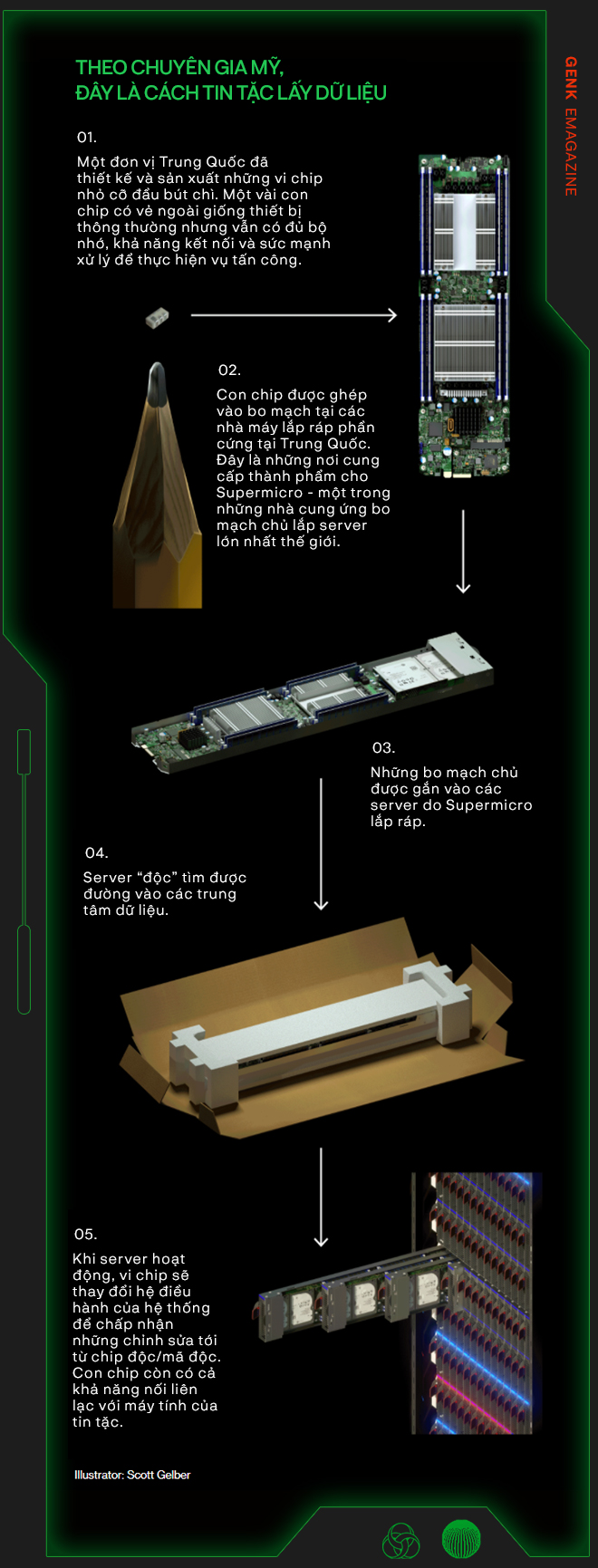

Theo chuyên gia Mỹ, đây là cách tin tặc lấy dữ liệu

Người phát ngôn của Không Lực Hoa Kỳ nói trong một email rằng phần cứng của Supermicro vẫn chưa rời danh sách những thiết bị được phép sử dụng. Nói chung, Bộ Quốc Phòng Mỹ có cho mình những cách giải quyết riêng mà không thông báo với công chúng, đều nhằm mục đích hạn chế ảnh hưởng từ phần cứng và phần mềm có khả năng ảnh hưởng tới an ninh quốc gia.

Trong câu trả lời gửi báo giới nhằm làm rõ những thông tin có trong bài viết này, Supermicro khẳng định không có khách hàng hay cơ quan chính phủ nào thông báo với công ty về những con chip độc hại có trên thiết bị họ sản xuất. Supermicro cũng nói thêm rằng họ “chưa từng phát hiện ra bất cứ chip độc nào, ngay cả khi đã cộng tác với một công ty bảo mật thuộc bên thứ ba để điều tra chính sản phẩm của mình”. Công ty tới từ Trung Quốc không phản hồi khi được hỏi ai là người chọn ra các mẫu phần cứng phục vụ công tác điều tra.

Sau thời điểm tháng 10/2018, khi Bloomberg đăng tải bài viết về nguy cơ hiện hữu nơi những con chip độc hại, các quan chức thuộc Bộ An ninh nội địa Hoa Kỳ, Cục Điều tra Liên Bang (FBI), Cục Tình báo Quốc gia và Cơ quan An ninh Quốc gia (NSA) công bố: họ không thừa nhận những mối nguy mà Bloomberg nêu lên nhưng cũng không nói họ có trong tay những thông tin có liên quan tới những vụ tấn công. Tại thời điểm này, NSA chỉ nói rằng họ “choáng váng đờ đẫn” trước báo cáo của Bloomberg và không thể chứng thực được các thông tin này; hồi đầu năm nay, NSA tiếp tục giữ vững lập trường như hồi 2018.

Những lời cảnh báo không chỉ dành cho các cơ quan tư nhân. Cựu giám đốc an ninh từng công tác tại 4 cơ quan chính phủ Mỹ nói với Bloomberg về những buổi họp do Bộ Quốc Phòng mở ra trong giai đoạn 2015-2017, liên quan tới những con chip độc nằm trên bảng mạch của Supermicro. Theo lời Mike Janke, FBI đã điều tra những bo mạch chủ độc hại từ hồi 2018; lúc ấy Janke là cố vấn cho hai công ty thực hiện hoạt động điều tra.

Darren Mott, người giám sát hoạt động phản gián của Hoa Kỳ, kể về những tình tiết mà cộng sự của ông tại FBI thuật lại.

“Tôi nghe kể về những thành phần được thêm vào bo mạch chủ của Supermicro mà đáng lẽ, chúng không thể nằm tại đó”, chuyên gia Mott nói. Ông nhấn mạnh rằng những thông tin trên được chia sẻ trong một buổi họp không mang tính bí mật. “FBI biết về hoạt động này từ phía Trung Quốc, biết rõ chúng đáng lo ngại tới đâu và đã cảnh báo một số bên”.

Cũng theo mời ông Mott, vào thời điểm bấy giờ, ông đã đưa lời khuyên cho nhiều doanh nghiệp: họ nên chú ý tới những cảnh báo FBI đưa ra.

Các nhà điều tra của tập đoàn lớn phát hiện ra thêm một cách thức nữa được các hacker Trung Quốc sử dụng nhằm khai thác dữ liệu thông qua phần cứng của Supermicro. Năm 2014, giám đốc điều hành tại Intel đã lần dấu một lỗ hổng bảo mật trong hệ thống có liên quan tới một bản nâng cấp firmware định kỳ, với các file được tải về từ một trang web trực thuộc Supermicro.

Các giám đốc an ninh của Intel kết luận rằng những nhóm tin tặc Trung Quốc đã tạo ra cách thức xâm nhập này. Theo lời người phát ngôn của Intel, họ đã sớm phát hiện ra lỗ hổng và ngăn chặn kịp thời, vậy nên không có dữ liệu lọt ra ngoài.

Có hai người được xem bài thuyết trình của Intel về vấn đề này đã đồng ý chia sẻ một số thông tin. Intel tập trung nói về danh tính của kẻ tấn công và cách kẻ xấu sử dụng một trang cập nhật có độ tin cậy cao. Đã có thành viên của cộng đồng tình báo Hoa Kỳ báo cho Intel biết về lỗ hổng nghiêm trọng, và thông tin này đã giúp ích rất nhiều cho quá trình điều tra của Intel: họ biết kẻ tìm cách đột nhập hệ thống là nhóm tin tặc được biết đến với tên gọi “APT 17”.

Chuyên môn của APT 17 nằm tại những cuộc tấn công phức tạp vào chuỗi cung ứng hàng hóa, và theo nhận định của những công ty bảo mật mạng như Symantec và FireEye, nhóm hacker này thường xâm nhập vào nhiều hệ thống để tìm đường tới nạn nhân họ đính nhắm tới. Năm 2012, APT 17 tấn công công ty bảo mật Bit9 để tiếp cận những khách hàng mà Bit9 đang bảo vệ.

Các nhà điều tra của Intel phát hiện ra rằng các server do Supermicro sản xuất bắt đầu nối liên lạc với APT 17 không lâu sau khi cài firmware tải về từ trang web chăm sóc khách hàng của Supermicro. Bản thân phần mềm firmware không độc hại, mà malware ẩn trong trong file zip được download trực tiếp từ trang web nói trên.

Phương thức tấn công này tương tự với cách thức hacker sử dụng trong vụ tấn công SolarWinds cách đây không lâu. Nhưng có một điểm khác biệt quan trọng: trong trường hợp của Intel, malware chỉ kích hoạt một trong số hàng ngàn server của hệ thống, và trong những tháng tiếp theo nó cũng chỉ tác động tới thêm một server nữa. Ngược lại, mã độc tấn công SolarWinds đã ảnh hưởng tới hơn 18.000 người sử dụng dịch vụ.

Không lâu sau khi phát hiện ra lỗ hổng bảo mật, các giám đốc điều hành Intel đã thông báo với Supermicro về những cuộc tấn công này. Supermicro không trả lời loạt câu hỏi nhạy cảm liên quan đến vụ hack, nhưng có nói rằng: “Intel đã đặt ra thắc mắc mà chúng tôi không có khả năng xác nhận, nhưng với những động thái thận trọng, chúng tôi sẽ tiến hành từng bước giải quyết vấn đề”. Intel và Supermicro vẫn tiếp tục hợp tác trong nhiều những dự án khác.

Những sự việc đột nhập hệ thống thông qua trang web cập nhật phần mềm chưa dừng lại tại Intel. Trong hai năm 2015 và 2018, server của hai công ty khác (nằm ngoài lãnh thổ Hoa Kỳ) cũng bị thâm nhập bằng cách thức tương tự.

Năm 2018, một nhà sản xuất lớn của Mỹ phát hiện ra mã độc có trong bản cập nhật BIOS tải về từ trang chủ của Supermicro. Cố vấn an ninh cho công ty này trong thời điểm bị hack từ chối cung cấp thêm thông tin, chỉ đưa Bloomberg xem một phần nội dung bản báo cáo về cuộc tấn công.

Chưa rõ ba công ty trên đã báo cho Supermicro biết về tệp tin độc có trên trang web do Supermicro quản lý chưa. Công ty Trung Quốc chưa phản hồi những câu hỏi liên quan.

Tính tới thời điểm này, vụ việc tấn công vào SolarWinds vẫn đang được điều tra, bên cạnh đó những lo lắng về chuỗi cung ứng hàng hóa có nguy cơ nhiễm phần mềm, phần cứng độc hại lan khắp nước Mỹ. Quan chức chính phủ Hoa Kỳ đang kêu gọi các nhà lập pháp đưa ra những chính sách nghiêm ngặt hơn nhằm bảo đảm an toàn an ninh mạng.

“Câu chuyện về Supermicro là lời cảnh tỉnh lạnh lùng cho toàn ngành”, Frank Figliuzzi, trợ lý giám đốc bộ phận phản gián của FBI đã nghỉ hưu năm 2012, nói với Bloomberg. Vị chuyên gia từ chối nói kỹ hơn về vấn đề nhức nhối, nhưng đồng ý đưa nhận định công khai về lịch sử giữa Supermicro và các nỗ lực xâm nhập hệ thống của Trung Quốc.

Bài viết : Dink

Thiết kế: Minh thần kì

Minh họa: Trang trim

Nguồn: Genk.vn - Theo Bloomberg